Linux下使用openssl生成自签名证书

痛点:现在的互联网基本都会使用ssl加密了,但在部署服务器时,提供用户访问的web服务器的数据是从内网其它主机通过代理获取的,而内网中有许多不同作用的主机,没有域名,我们没法一一申请ssl 证书,所以我们内网主机之间的访问就可以使用自签名证书解决,有效节省运维成本。

一、证书生成

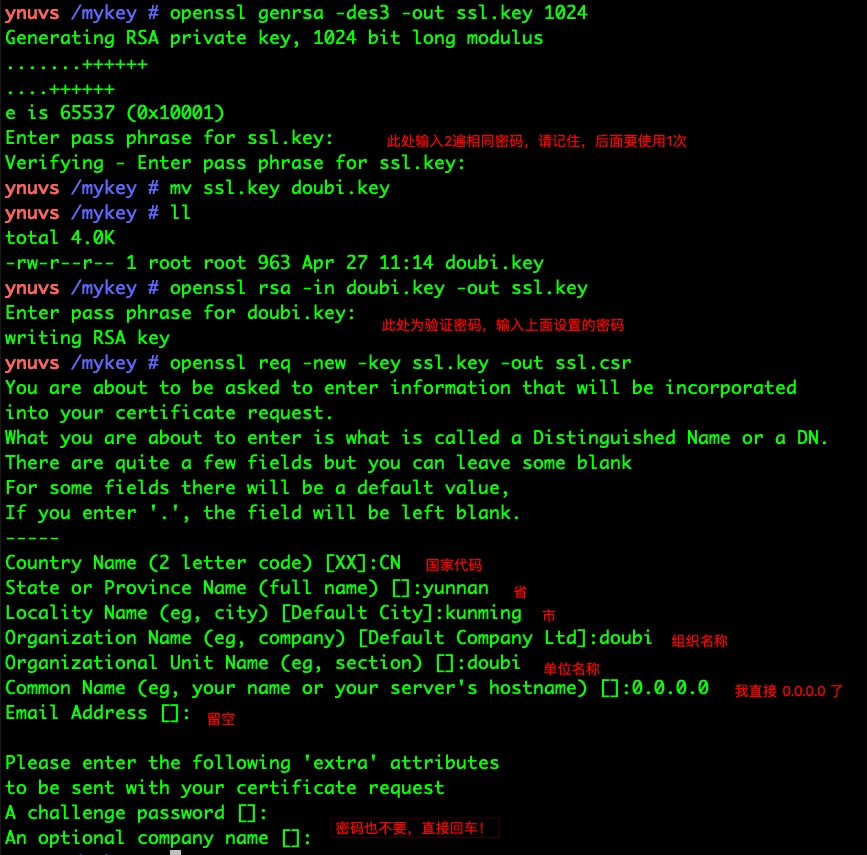

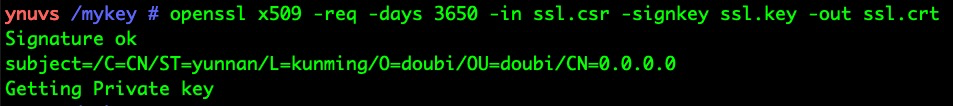

# 建立单独目录用来存放证书文件 mkdir /mykey cd /mykey # 使用以下命令生成私钥文件 # 其中,2048是私钥的长度,可以根据需要进行调整。 openssl genrsa -out ssl.key 2048 # 生成证书签名请求文件 # 在执行该命令时,需要填写一些证书信息,如国家、省份、城市、组织、单位、通用名称等。 openssl req -new -key ssl.key -out ssl.csr # 最后根据这2个文件(ssl.key ssl.csr)生成自签名证书 # 其中,-days 3650表示证书的有效期为3650天,可以根据需要进行调整。 openssl x509 -req -days 3650 -in ssl.csr -signkey ssl.key -out ssl.crt # 验证证书 # 该命令会输出证书的详细信息,包括证书的颁发者、有效期、公钥等。 openssl x509 -noout -text -in ssl.crt

操作示例截图:

二、配置nginx

直接有图有真相

三、在线证书验证

为验证生成的证书部署后是否正常,推荐腾讯云Edgeone的免费在线证书检查工具

Edgeone地址:https://edgeone.ai/tools/ssl-certificate

注:本文知识来源于互联网

除非注明,戊辰人博客文章均为原创,转载请以链接形式标明本文地址

希望楼主可以在结尾加一个在线证书检测的推荐,以验证生成的证书部署后是否正常,应该对读者来说是有诉求的。

推一下我们腾讯云Edgeone的免费在线证书检查工具:https://edgeone.ai/tools/ssl-certificate。

希望博主可以采纳一下,谢谢。

谢谢推荐,已采纳。

踩踩